随着汽车智能化、网联化程度的不断加深,电子控制模块已成为现代汽车的核心部件。它如同汽车的“神经中枢”,掌管着发动机管理、车身稳定、信息娱乐乃至自动驾驶等关键功能。其复杂性与重要性也使其成为安全研究者和潜在攻击者关注的目标。本文将以一例虚构但基于普遍技术原理的汽车电子控制模块破解过程为例,探讨其背后的技术路径、潜在风险与安全启示。

一、目标模块与初步分析

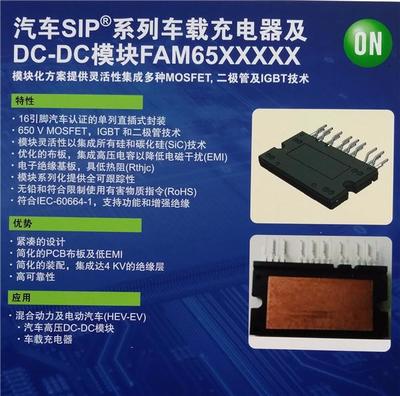

本次分析的目标是一个集成化的车身控制模块,负责管理车窗、门锁、灯光及部分舒适性功能。破解的初衷并非恶意,而是安全研究中的“白帽”测试,旨在发现漏洞以促进厂商修复。研究人员首先通过汽车诊断接口(如OBD-II)与模块建立物理连接,这是一种标准化的、用于车辆诊断与维护的端口。

初步通信显示,模块使用常见的控制器局域网协议进行内部网络通信。通过监听总线流量,研究人员能够捕捉到模块在正常操作(如解锁车门、开关车窗)时发送和接收的数据帧。这些数据大多经过简单封装或使用静态标识符,并未发现明显的加密措施。

二、逆向工程与固件提取

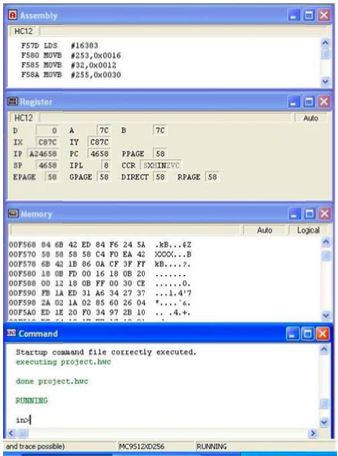

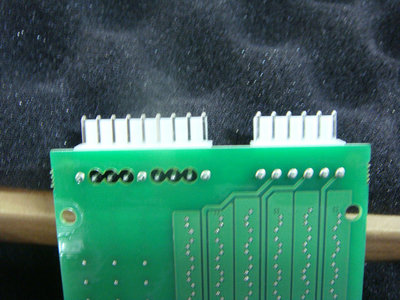

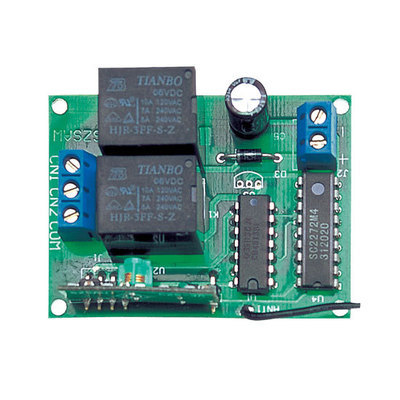

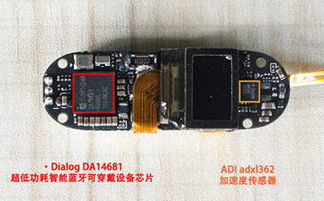

为了深入分析,研究人员需要获取模块内部运行的固件。这通常需要将模块从车辆中拆卸下来。通过查阅该型号汽车的维修手册和技术资料,他们找到了模块电路板上的调试接口(如JTAG或SWD)。利用专业的硬件工具与调试器,成功绕过了基础的保护机制,将固件二进制文件从微控制器中读取出来。

获取固件是破解的关键一步。使用反汇编器和逆向工程软件对固件进行分析。这个过程耗时且需要深厚的嵌入式系统与汇编语言知识。分析的重点在于寻找:

- 命令处理例程:模块如何解析从总线接收到的指令。

- 安全校验逻辑:是否存在对指令来源或完整性的检查。

- 未公开的功能或后门:开发或测试阶段可能遗留的代码。

三、漏洞发现与概念验证

经过数周的逆向分析,研究团队发现了几个关键问题:

- 命令验证缺失:模块对某些特定格式的数据帧缺乏有效的发送者身份验证。只要数据帧的标识符和基本结构正确,模块便会执行相应操作,无论其来源是否合法。

- 固件更新机制脆弱:用于更新模块程序的流程虽然存在签名校验,但其使用的加密密钥强度不足,且密钥以明文形式硬编码在固件中,容易被提取和伪造。

- 诊断功能过度开放:某些高权限的诊断命令未被充分保护,可通过诊断接口直接调用,可能用于读取敏感信息或改变模块配置。

基于这些发现,研究人员构建了一个“概念验证”攻击:他们制作了一个廉价的CAN总线模拟设备,将其接入目标车辆的网络。通过重放和篡改捕获到的数据帧,他们成功实现了远程(在车内接入点范围内)无钥匙解锁车门和操控车窗。更令人担忧的是,通过利用脆弱的固件更新机制,理论上可以植入恶意固件,长期控制该模块甚至渗透到车辆更关键的网络中。

四、潜在风险与深远影响

这例破解所揭示的风险远不止于解锁车门。一旦攻击者获得对车身控制模块的深入控制,可能带来以下威胁:

- 安全功能失效:干扰安全气囊控制、禁用刹车灯或转向灯,制造交通事故风险。

- 车辆盗窃:成为无钥匙进入与启动系统攻击链的一环。

- 跳板攻击:以该模块为据点,向动力总成、自动驾驶等更关键的网络发起攻击,威胁行车安全。

- 隐私泄露:访问存储的车辆数据、钥匙码等信息。

五、反思与安全启示

这例分析凸显了当前部分汽车电子系统在安全设计上的滞后:

- “安全性”未被默认纳入:开发时优先考虑功能、成本和可靠性,安全机制往往事后添加或不完善。

- 供应链安全复杂:模块由不同供应商提供,安全标准不一,整车厂整合时难以保证全局安全性。

- 物理安全与逻辑安全分离:过度依赖物理隔离(如藏在车内),忽视了逻辑层面的攻击路径。

为此,汽车行业必须采取更积极的安全措施:

- 实施纵深防御:在网络架构上进行域隔离,关键域之间使用防火墙或网关进行严格过滤。

- 强化密码学应用:对总线通信、固件更新、诊断命令实施强加密和身份认证(如使用ECU唯一密钥、定期轮换密钥)。

- 建立安全开发生命周期:从设计之初便引入威胁建模、代码安全审计、渗透测试。

- 推动安全响应机制:建立漏洞披露与修复的快速通道,支持安全的空中固件升级。

汽车电子控制模块的破解研究如同一面镜子,既照见了潜在的危险,也为铸造更安全的未来车辆指明了技术方向。在通往完全智能驾驶的道路上,信息安全必须与功能安全并驾齐驱,成为汽车设计的基石。